越权概要

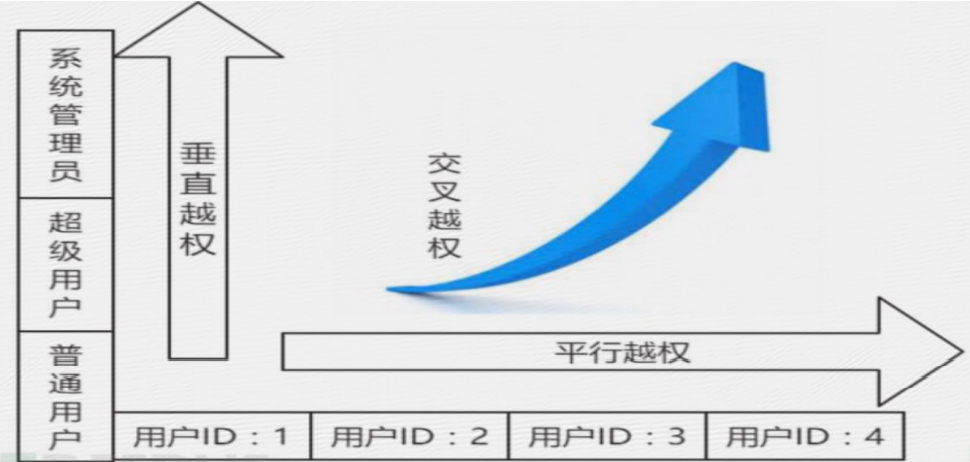

越权漏洞又分为平行越权,垂直越权和交叉越权。其中平行越权又称水平越权,平行越权:权限类型不变,权限ID改变垂直越权:权限 ID 不变,权限类型改变交叉越权:即改变 ID,也改变权限

越权漏洞中水平越权和垂直越权基本可以覆盖全部的越权。

水平越权

相同权限用户,攻击者可以攻击该漏洞给受害者越权查看,修改,删除,添加文件。干了它不应该干的事情这就是水平越权漏洞核心。(个人观点)

目前挖掘水平越权漏洞,建议使用自己的两个账户相互测试挖掘,不要系统线上数据。(垂着越权也一样)

水平越权指的是攻击者尝试访问与他拥有相同权限的用户的资源,怎么理解呢?

比如某系统中有个人资料这个功能,A账号和B账号都可以访问这个功能,但是A账号的个人信息和B账号的个人信息不同

可以理解为A账号和B账号个人资料这个功能上具备水平权限的划分。此时,A账号通过攻击手段访问了B账号的个人资料,这就是水平越权漏洞。系统中所有具备水平权限划分的功能,都存在水平越权的风险,以下是常出现的水平越权的功能的几种场景:

如下案例都是互联网公开的时间比较早了,作为案例展示

1. 基于用户身份ID

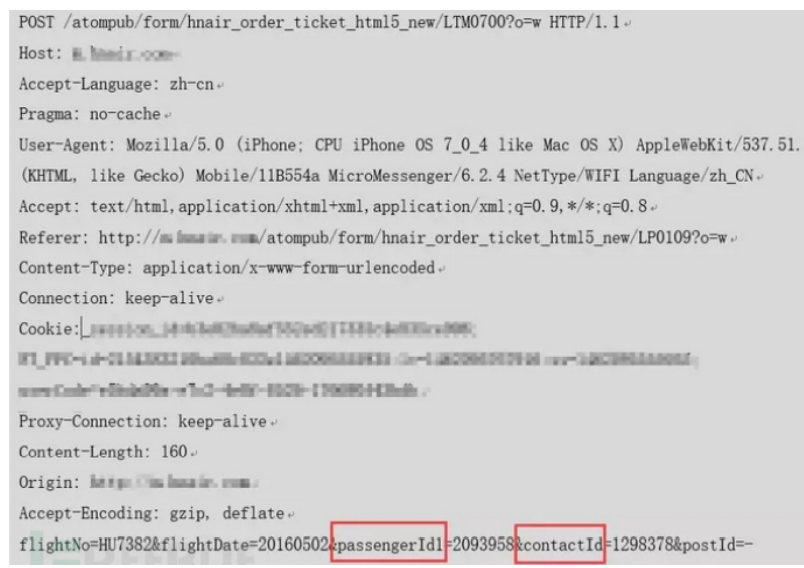

在使用某个功能时通过用户提交的身份ID(用户ID、账号、手机号、证件号等用户唯一标识)来访问或操作对应的数据。举个栗子:①某航空公司存在水平越权漏洞,提交订单后抓取数据包。

②可以发现请求中有蛮多ID信息,通常情况下,我们一般会挨个测试,是否存在越权漏洞,其中passenger1d1是乘机人,contactId联系人

③经测试可发现这两个参数修改后,可查看到其他乘机人的身份证及联系人信息。

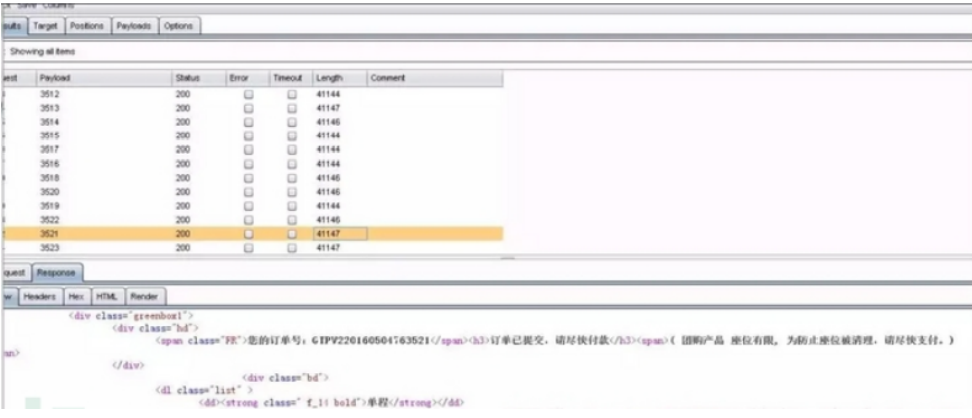

2. 基于对象ID

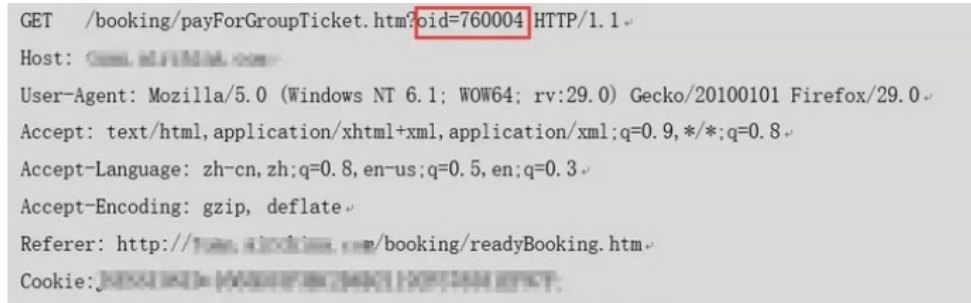

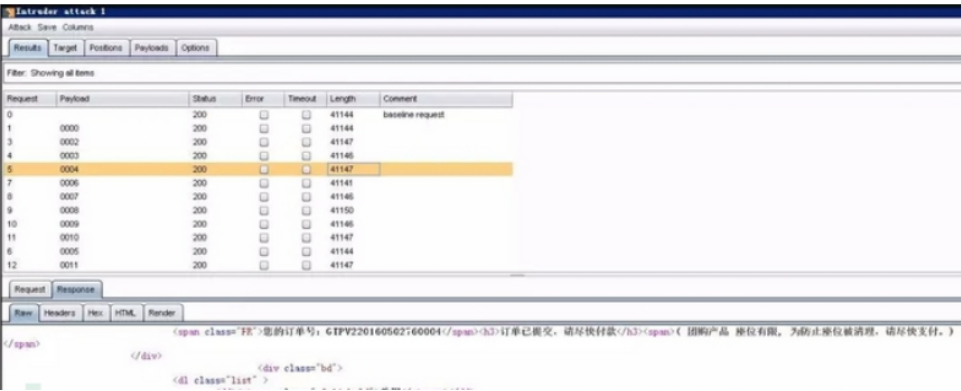

在使用某个功能时通过用户提交的对象ID(如订单号、记录号)来访问或操作对应的数据。举个栗子:①某系统存在水平越权漏洞。

②抓取订单提交的数据包,发现有一个oid很可疑。

③尝试进行测试发现,可遍历订单号,查看他人待付款订单信息。

3.基于文件名fileid

在使用某个功能时通过文件名直接访问文件,最常见于用户上传文件的场景。举个栗子:①某系统存在水平越权漏洞。

②遍历fileid可以下载到数十万的资质文件: http://.../sFile-image.action?fileid=9316

总结:上面的id都是可遍历的id,替换id即可。如果不可遍历我们就要找泄露id提升危害

垂直越权

简单来说:就是底权限用户越权使用高权限用户资源。

垂直越权指的是一个低级别攻击者尝试访问高级别用户的资源。比如说某个系统分为普通用户和管理员,管理员有系统管理功能,而普通用户没有,那我们就可以理解管理功能具备垂直权限划分,如果普通用户能利用某种攻击手段访问到管理功能,那我们就称之为垂直越权。

也可以看看这篇文章案例,不错:https://www.freebuf.com/vuls/413421.html

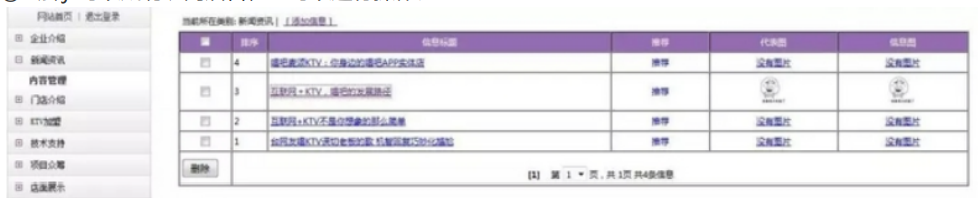

如下很简单的案例

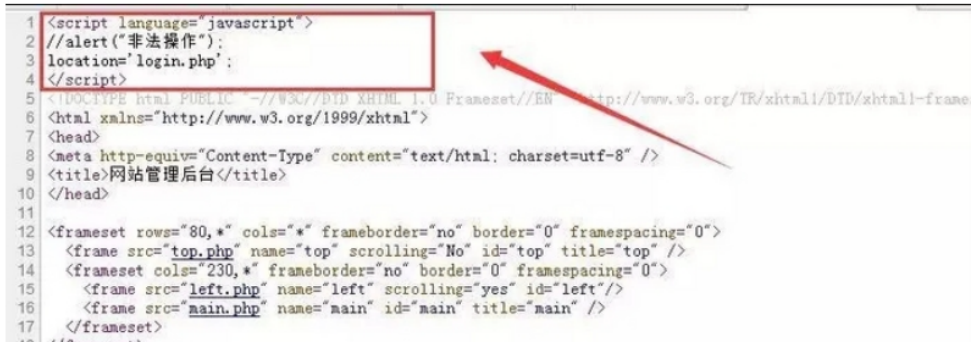

①某站点后台仅使用js跳转来限制未授权的用户访问。

②去掉js可以成功访问后台,且可以进行操作。